Stellt euch vor, ihr verwendet Copilot Studio in eurer Organisation und ein Mitarbeiter erstellt dort einen neuen KI-Agenten, der eigenständig SharePoint-Dokumente durchsucht und Antworten an Kollegen schickt. Wer ist dieser Agent aus Sicht von Microsoft Entra? Bislang war die Antwort unbefriedigend: entweder ein Dienstprinzipal, der eigentlich für langlebige Anwendungen gedacht ist, oder gar keine eigene Identität. Genau das ändert Microsoft jetzt mit der Einführung von Agentidentitäten.

Aktueller Stand: Microsoft Entra Agent ID befindet sich derzeit in der Public Preview (Stand März 2026) und ist Teil von Microsoft Agent 365. Voraussetzung ist eine Microsoft-365-Copilot-Lizenz mit aktiviertem Frontier-Programm. Änderungen vor der allgemeinen Verfügbarkeit sind möglich.

Was ist eine Agentidentität?

Eine Agentidentität ist ein eigener Identitätstyp in Microsoft Entra ID, der speziell für KI-Agents entwickelt wurde. Sie funktioniert weder wie ein Benutzerkonto noch wie ein klassischer Dienstprinzipal, sondern als eigenständiges Konzept, das die besonderen Eigenschaften von KI-Agents berücksichtigt: Sie entstehen oft automatisch, können kurzlebig sein, handeln ohne direkten menschlichen Eingriff und müssen trotzdem klar identifizierbar und steuerbar bleiben.

Jeder KI-Agent, der in der Organisation aktiv ist, erhält damit eine eigene, nachvollziehbare Identität im Tenant. Alle Aktionen, die dieser Agent durchführt, werden unter seiner Identität protokolliert, nicht unter dem Konto des Benutzers, der ihn erstellt hat.

Warum reichen klassische Identitätsmodelle nicht aus?

Bisher gab es in Microsoft Entra ID im Wesentlichen zwei Identitätskategorien: menschliche Benutzer und Anwendungen bzw. Dienstprinzipale. Für viele Szenarien war das ausreichend. KI-Agents passen jedoch in keines dieser Modelle wirklich gut.

Dienstprinzipale wurden für stabile, langfristig verwaltete Dienste konzipiert, bei denen ein fester Besitzer bekannt ist und ein definierter Lebenszyklus existiert. Agents hingegen können in Copilot Studio mit wenigen Klicks erstellt werden, manchmal hunderte Male pro Tag, und sind oft nur für eine bestimmte Aufgabe vorgesehen. Sie verhalten sich dynamisch, während Dienstprinzipale auf Beständigkeit ausgelegt sind.

Das führte in der Praxis dazu, dass entweder keine saubere Trennung zwischen menschlichen und automatisierten Aktionen möglich war, oder die Verwaltung schnell unübersichtlich wurde, weil man für jeden Agent manuell Dienstprinzipale anlegen und pflegen musste.

Wer nicht sieht, was ein Agent in seinem Tenant tut, kann es auch nicht absichern. Agentidentitäten schaffen genau diese Sichtbarkeit.

Was Agentidentitäten konkret ermöglichen

Mit Agentidentitäten können Organisationen gezielt steuern, welche Rechte ein KI-Agent hat. Das umfasst mehrere Szenarien: Ein Agent kann eigenständig auf Dienste zugreifen, wenn ihm entsprechende Berechtigungen direkt zugewiesen wurden. Er kann aber auch im Namen eines menschlichen Benutzers handeln, wenn der Benutzer bestimmte Rechte an die Agentidentität delegiert, und behält dabei die Kontrolle darüber, welche Rechte er weitergibt.

Zusätzlich können Agents eingehende Anfragen von anderen Agents oder Clients anhand von Entra-Tokens authentifizieren. Das ist besonders in Multi-Agent-Szenarien relevant, wo mehrere KI-Systeme miteinander kommunizieren und gegenseitig prüfen müssen, mit wem sie es zu tun haben.

In bestimmten Szenarien, etwa wenn ein Agent mit Systemen interagieren muss, die ein Benutzerkonto erwarten, kann eine Agentidentität mit einem speziellen „Agent-Benutzerkonto" verknüpft werden. Dieses Konto steht in einer 1:1-Beziehung mit der Agentidentität und ermöglicht die Kompatibilität mit solchen Systemen, ohne die Trennung zwischen menschlichen und automatisierten Identitäten aufzugeben.

Welche Produkte nutzen Agentidentitäten bereits?

Zwei Microsoft-Produkte setzen Agentidentitäten bereits aktiv ein. Der Conditional-Access-Optimierungsagent in Microsoft Entra erhält beim Aktivieren eine eigene Agentidentität. Alle Abfragen, die er im Tenant durchführt, werden unter dieser Identität protokolliert und unterliegen den Sicherheitsrichtlinien, die für Agentidentitäten gelten.

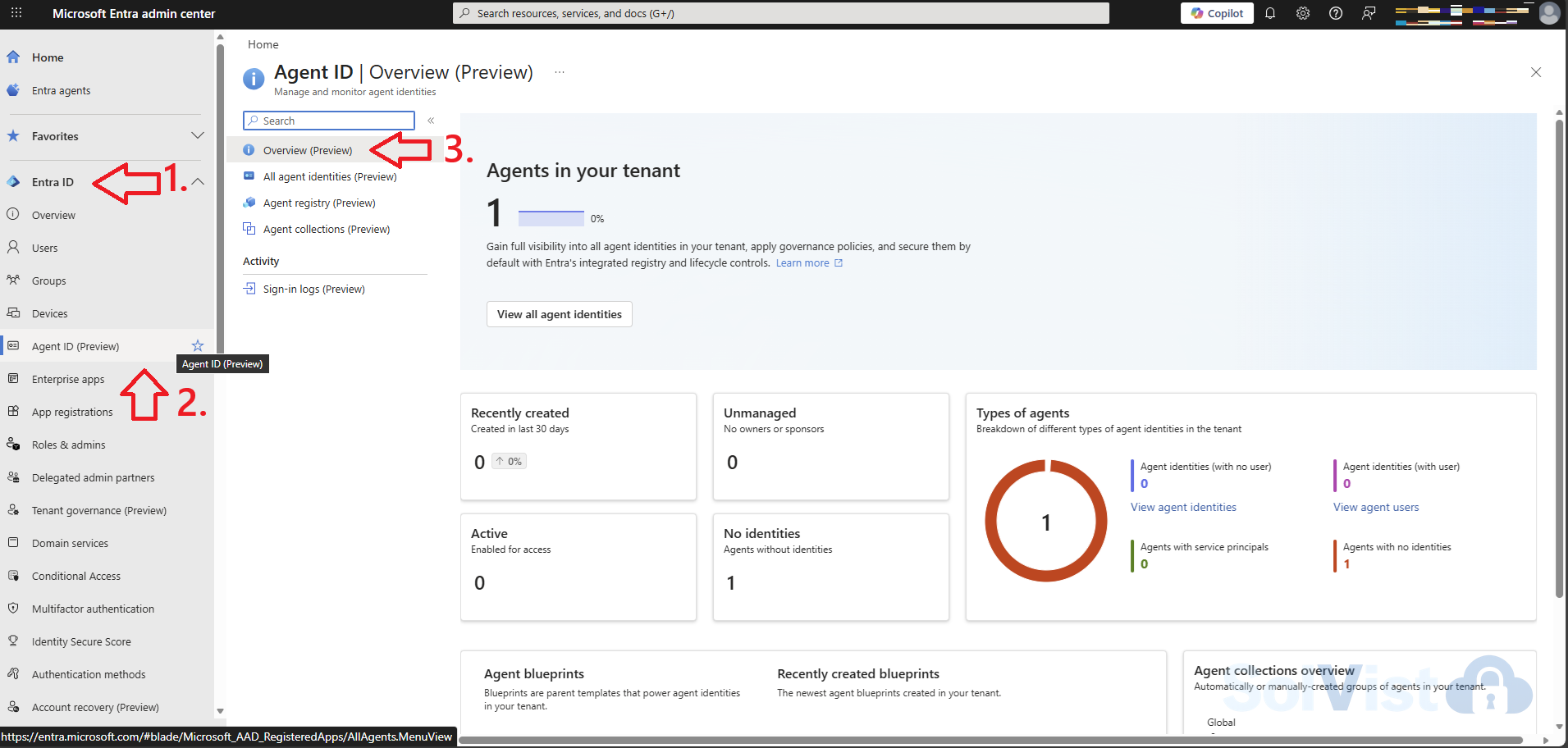

In Copilot Studio erhält jeder neu erstellte Agent automatisch eine Agentidentität im Tenant der Organisation. Der Benutzer, der den Agent erstellt hat, wird als Sponsor eingetragen. Über das Microsoft Entra Admin Center lässt sich unter dem Tab „Agent-Identitäten" einsehen, welche Agents aktiv sind und welche Aktionen sie durchgeführt haben.

Was bedeutet das für Admins in der Praxis?

Zunächst ändert sich nichts an bestehenden Konfigurationen. Wer aktuell keine Copilot-Studio-Agents oder ähnliche KI-Systeme im Einsatz hat, wird vorerst wenig von Agentidentitäten zu sehen bekommen. Für alle anderen lohnt sich ein Blick in das Entra Admin Center: Dort lässt sich überprüfen, welche Agentidentitäten im Tenant bereits existieren und welche Aktivitäten ihnen zugeordnet sind.

Längerfristig ist das Thema aber für praktisch jede Microsoft-365-Umgebung relevant. KI-gestützte Funktionen werden in immer mehr Produkten eingebaut, und mit jeder neuen Funktion können neue Agentidentitäten entstehen, ohne dass Admins das aktiv veranlasst haben. Ein Verständnis davon, was Agentidentitäten sind und wie sie sich von anderen Identitäten unterscheiden, ist daher eine gute Grundlage für die kommenden Monate.

- Entra Admin Center prüfen: Im Tab „Agent-Identitäten" lässt sich sehen, welche Agents im Tenant registriert sind, wer sie erstellt hat und welche Aktionen protokolliert wurden.

- Berechtigungen im Blick behalten: Agentidentitäten können, wie andere Identitäten auch, mit Rechten ausgestattet werden. Prüft regelmäßig, welche Berechtigungen zugewiesen sind, und entfernt alles, was nicht benötigt wird.

- Frontier-Status klären: Wenn Microsoft-365-Copilot-Lizenzen vorhanden sind, prüft im Microsoft-365-Admin-Center unter „Copilot > Settings > Benutzer access", ob Frontier aktiviert ist, und entscheidet bewusst, für wen das gilt.

- Sicherheitsrichtlinien auf Agents ausweiten: Conditional-Access-Richtlinien und andere Governance-Kontrollen sollten künftig auch Agentidentitäten berücksichtigen, damit nicht zwei unterschiedliche Sicherheitsstandards entstehen.

Wenn ihr Fragen habt, wie ihr Agentidentitäten in eurer Entra-Umgebung sinnvoll einbinden und absichern könnt, sprecht uns gerne an.